Введение Siemens

Обзор

Защита данных в промышленности

Значение защиты данных в промышленности

Использование Ethernet соединений в промышленности распространилось на все уровни управления, включая полевой уровень. В связи с этим вопросы обеспечения защиты данных приобретают все более актуальное значение. Применение сетей и сетевого обмена данными в производственных системах открывает не только широкие возможности, но и создает значительные риски для их функционирования. Для защиты производственных систем от внешних атак должны предприниматься соответствующие меры по защите данных. Siemens готов предложить широкий спектр продуктов, предназначенных для решения подобных задач.

Обзор угроз

№ | Угроза | Пояснение |

1 | Несанкционированное использование удаленного доступа к обслуживанию | Удаленный доступ к обслуживанию предполагает наличие внешних каналов доступа к сети ICS, которые в целом ряде случаев не имеют достаточной защиты |

2 | Интерактивные атаки через офисные/ корпоративные сети | Обычно IT оборудование подключается к Интернету множеством способов. Как правило, существуют и сетевые соединения между офисной и ICS сетью, которые могут быть использованы злоумышленниками. |

3 | Атаки на стандартные компоненты в ICS сети | Стандартные IT компоненты (операционные системы, серверы приложений, базы данных) имеют слабые места, которые могут быть использованы злоумышленниками для атак.. Если такие стандартные компоненты используются в сети ICS, то это увеличивает риск успешной атаки на ICS системы. |

4 | (D)DoS атаки | (Распределенные - D) атаки отказа в обслуживании (DoS - denial of service) могут использоваться для разрушения сетевых соединений и необходимых ресурсов, а также нарушения нормального функционирования ICS систем. |

5 | Ошибки персонала и саботаж | Умышленные действия сотрудников или представителей других организаций, халатность и ошибки персонала представляют собой серьезную угрозу для защиты конфиденциальной информации, а также могут привести к несанкционированному доступу к такой информации. |

6 | Внедрение вредоносных программ через съемные носители и внешние устройства | Использование съемных носителей и мобильных IT компонентов сотрудниками сторонних организаций увеличивает риск заражения вирусными программами. Важность этого аспекта была наглядно продемонстрирована вирусом Stuxnet. |

7 | Чтение и запись сообщений в сети ICS | Многие компоненты систем управления поддерживают сетевой обмен данными с использованием не защищенных тестовых сообщений. Это позволяет достаточно просто считывать тестовые сообщения и вносить в них несанкционированные изменения. |

8 | Несанкционированный доступ к ресурсам | Слабая система аутентификации и авторизации может стать причиной получения несанкционированного доступа к ресурсам и внешних атак. |

9 | Атаки на сетевые компоненты | Сетевые компоненты могут быть использованы злоумышленниками для распространения атак на промышленные системы. |

10 | Технические неисправности и стихийные бедствия | Отказы могут возникнуть в результате экстремальных воздействий окружающей среды или из-за наличия технических дефектов. Наличие неисправностей может привести к получению несанкционированного доступа в информации. |

Источник: BSI-A-CS 004 | Версия 1.00 апрель 12, 2012; страница 2 из 2

Замечание:

Список угроз является результатом тесного сотрудничества BSI и представителями бизнеса.

На основе выполненного анализа Федеральное агентство по информационной безопасности (Federal Office for Information Security - BSI) публикует статистические данные и отчеты по актуальным темам кибер-безопасности.

Направить свои комментарии можно по адресу: cs-info@bsi.bund.de

Siemens Industrial Security – всесторонняя защита Вашего предприятия

Оптимальные варианты обеспечения промышленной безопасности могут быть реализованы только на основе новых компонентов, учитывающих появление все новых угроз. Понятия абсолютной безопасности в настоящее время просто не существует. Для комплексного и непрерывного решения проблем защиты данных мы готовы дать свои рекомендации, поддерживать партнерские отношения, постоянно развивать нашу продукцию.

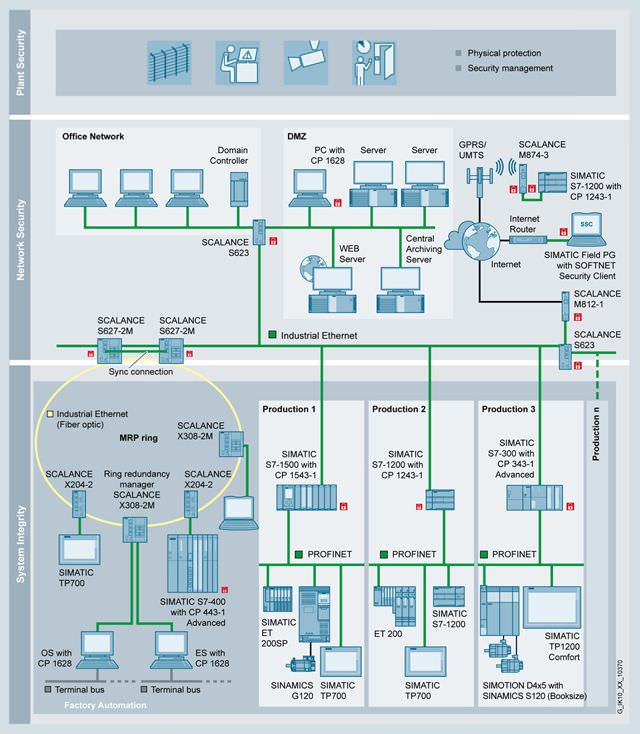

Не только всесторонняя, но и глубокая защита

С глубоко эшелонированной многоуровневой защитой Siemens обеспечивает всестороннюю и глубокую защиту Вашего предприятия. Концепция основана на компонентах, требованиях к безопасности предприятий и сетей, а также целостности предприятий в соответствии с рекомендациями стандарта ISA 99 / IEC 62443, являющегося основным стандартом обеспечения безопасности в системах промышленной автоматизации. Традиционные системы защиты данных обеспечивают защиту предприятие от физических атак, защиту сетей и целостности системы от кибер-атак и несанкционированного доступа со стороны операторов и внешних лиц.

Фактор успеха: защита сетей

Безопасность сетей обеспечивается защитой систем автоматизации от несанкционированного доступа. Она включает мониторинг всех интерфейсов между офисными и промышленными сетями, каналов удаленного доступа к обслуживанию через Интернет, которые могут иметь в своем составе межсетевые экраны, и, если это возможно, создание демилитаризованных зон DMZ (демилитаризованная зона = безопасность, защищенная зона). DMZ используется для предоставления данных в другие сети и исключает возможность получения прямого доступа к системам автоматизации. Создание безопасных сегментов сети для отдельных защищенных производственных ячеек (участков) снижает риски и увеличивает степень защиты данных. Деление на защищенные производственные участки основывается на требованиях к коммуникациям и защите. Передаваемые данные шифруются с помощью VPN и защищаются, таким образом, от шпионажа и их несанкционированного использования. Коммуникационные станции защищаются механизмами аутентификации. Концепция защиты систем автоматизации и промышленных сетей реализуется с помощью "Security Integrated" компонентов (компонентов с встроенной защитой), к которым можно отнести модули защиты данных серии SCALANCE S, маршрутизаторы систем беспроводной связи серии SCALANCE M, коммуникационные процессоры программируемых контроллеров SIMATIC с встроенной защитой и т.д.

Первоначальная оценка риска в обмене информацией через Интернет

Вы хотите знать, насколько хорошо защищено Ваше предприятие? Мы можем предоставить Вам подробную информацию о решении специальных вопросов обеспечения безопасности в Вашей отрасли. Используйте возможность связи с нашими консультантами для решения открытых вопросов. Наши специалисты с удовольствием подготовят концепцию обеспечения безопасности для Вашего предприятия или производственной инфраструктуры. Вы можете загрузить с нашего Интернет-сайта дополнительное руководство "Operational Guidelines" со многими рекомендациями по обеспечению информационной безопасности Вашего предприятия.

Защищенный обмен данными, защита доступа и сегментация сети с помощью компонентов с встроенной защитой данных

Встроенная защита данных

Концепция защиты производственных ячеек

Промышленная связь является ключевым фактором для успешного функционирования предприятия – при условии, что сети защищены. Как Ваш партнер, Siemens предлагает своим клиентам компоненты с встроенной поддержкой защиты данных, которые обеспечивают поддержку не только коммуникационных функций, но и функций межсетевых экранов и VPN в рамках единой концепции защиты производственных ячеек. Отдельные производственные ячейки подключаются к сети заводского уровня через VPN и межсетевой экран. Защита ячеек повышает надежность их функционирования и надежность функционирования всего предприятия. К таким продуктам можно отнести модули серий SCALANCE S, SCALANCE M, а также некоторые коммуникационные процессоры для программируемых контроллеров SIMATIC S7 и компьютеров.

Компоненты с встроенной поддержкой функций информационной безопасности:

SIMATIC S7-1200 / S7-1500:

- Защита контроллера от несанкционированного доступа с использованием механизмов аутентификации в центральных процессорах S7-1200/S7-1500:

- Защита ноу-хау.

- Защита от манипуляции данными.

- Защита от копирования.

- Расширенная защита доступа (межсетевой экран и VPN ) для S7-1200/S7-1500 с коммуникационными процессорами CP 1243-1/CP 1543-1 с помощью:

- Встроенного межсетевого экрана (мониторинг потоков данных).

- Защиты от шпионажа и манипуляции данными за счет их шифрования и передачи через VPN.

SIMATIC S7-300 и S7-400

- Защита доступа к контроллеру с помощью коммуникационных процессоров CP 343-1 Advanced and CP 443-1 Advanced, обеспечивающих поддержку функций межсетевого экрана и обмена данными через VPN.

Модули защиты данных серии SCALANCE S

Используют межсетевой экран с полной инспекцией пакетов данных для защиты от несанкционированного доступа.

- SCALANCE S623 с дополнительным портом демилитаризованной зоны DMZ, который может быть использован, например, для выполнения операций дистанционного обслуживания через Интернет.

- SCALANCE S627 с двумя дополнительными слотами для установки 2-портовых медиаконверторов для непосредственного подключения к кольцевой сети:

- Непосредственное подключение к оптической сети через медиаконверторы.

- Поддержка протоколов резервирования в кольцевой сети (MRP, HRP).

- Защищенное резервированное подключение сетей более низкого уровня через пару резервирующих друг друга модулей.

Беспроводные маршрутизаторы серии SCALANCE M

- SCALANCE M875/SCALANCE M874 для защищенного доступа к производственным блокам через мобильные сети; выполняют функции маршрутизации в беспроводных системах IP связи на на основе мобильных радиосетей 3-й (UMTS) и 2-й (GSM) генерации:

- Высокая скорость обмена данными, обеспечиваемая использованием механизмов HSDPA.

- Встроенный межсетевой экран.

- Использование в режиме конечной точки VPN (IPsec).

Промышленные компьютеры

- Подключаемые через коммуникационный процессор CP 1628 , с встроенной поддержкой функций межсетевого экрана и обмена данными через VPN.

Программное обеспечение

- Программное обеспечение SOFTNET Security Client поддержки функций удаленного доступа через Интернет/ Интранет к системам автоматизации и компьютерам, защищенным модулями серии SCALANCE S или компонентами с встроенной поддержкой функций информационной безопасности.

Компоненты с встроенной поддержкой функций информационной безопасности

Ответ от производителя может занять до 5 дней и более.

Ответ от производителя может занять до 5 дней и более.